Флешка с вирусом что делать. Как уничтожить вирус на флешке

Современные антивирусы уже научились блокировать autorun.inf, который запускает вирус при открытии флешки.

По сети и от флешки к флешке довольно давно разгуливает новый тип вирусов одного семейства, попросту — очередные трояны. Заражение ими можно сразу обнаружить невооруженным взглядом без всяких антивирусов, главный признак — это все папки на флешке превратились в ярлыки

.

Если на флешке очень важные файлы, первым делом Вы броситесь открывать все папки (ярлыки) по очереди, чтобы удостовериться в наличии файлов — вот это делать, совсем не стоит!

Проблема в том, что в этих ярлыках записано по две команды, первая — запуск и установка вируса в ПК, вторая — открытие Вашей драгоценной папки.

Чистить флешку от таких вирусов будем пошагово.

Шаг 1. Отобразить скрытые файлы и папки.

Если у Вас Windows XP, то проходим путь: «Пуск-Мой компьютер-Меню Сервис-Свойства папки-Вкладка вид»:

На вкладке «Вид» отыскиваем два параметра и выполняем:

- Скрывать защищенные системные файлы (рекомендуется) — снимаем галочку

- Показывать скрытые файлы и папки — устанавливаем переключатель.

Если у Вас Windows 7, нужно пройти немного другой путь: «Пуск-Панель Управления-Оформление и персонализация-Параментры папок-Вкладка Вид».

Вам нужны такие же параметры и их нужно включить аналогичным образом. Теперь Ваши папки на флешке будет видно, но они будут прозрачными.

Шаг 2. Очистка флешки от вирусов.

Зараженная флешка выглядит так, как показано на рисунке ниже:

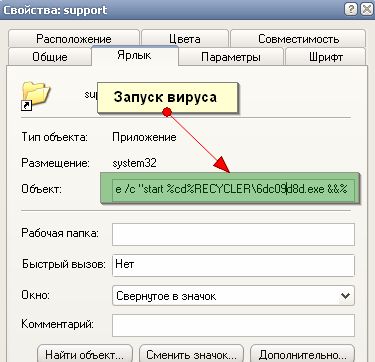

Чтобы не удалять все файлы с флешки, можно посмотреть, что запускает любой из ярлыков (обычно они запускают один и тот же файл на той же флешке). Для этого нужно посмотреть свойства ярлыка, там Вы найдете двойной запуск — первый открывает Вашу папку, а второй — запускает вирус:

Нас интересует строка «Объект». Она довольно длинная, но в ней легко найти путь к вирусу, чаще всего это что-то типа 118920.exe в папке Recycle на самой флешке. В моем случае, строка двойного запуска выглядела так:

%windir%\system32\cmd.exe /c “start %cd%RECYCLER\6dc09d8d.exe &&%windir%\explorer.exe %cd%support

Вот тот самый путь: RECYCLER\6dc09d8d.exe

— папка на флешке и вирус в ней.

Удаляем его вместе с папкой — теперь клик по ярлыку не опасен (если вы до этого не успели его запустить

).

Шаг 3. Восстановление прежнего вида папок.

1. Удаляем все ярлыки наших папок — они не нужны.

2. Папки у нас прозрачные — это значит, что вирус загрузчик пометил их системными и скрытыми. Просто так эти атрибуты Вам не отключить, поэтому нужно воспользоваться сбросом атрибутов через командную строку.

Для этого есть 2 пути:

Открываем «Пуск»-Пункт «Выполнить»-Вводим команду CMD-нажимаем ENTER. Откроется черное окно командной строки в ней нужно ввести такие команды:

- cd /d f:\ нажать ENTER, где f:\ — это буква нашей флешки (может отличатся от примера)

- attrib -s -h /d /s нажать ENTER — эта команда сбросит атрибуты и папки станут видимыми.

1. Создать текстовый файл на флешки.

2. Записать команду attrib -s -h /d /s в него, переименовать файл в 1.bat и запустить его.

3. В случае, когда у Вас не получается создать такой файл — Вы можете скачать мой: .

Если файлов много, то возможно потребуется время на выполнение команды, иногда до 10 минут!

4. После этого, можно вернутся к первому шагу и восстановить прежний вид папок, то есть, скрыть системные скрытые файлы.

Как проверить является ли Ваш ПК переносчиком вируса?

Если у Вас есть подозрение, что именно Ваш ПК разносит этот вирус по флешкам, можно просмотреть список процессов в диспетчере задач. Для этого нажмите CTRL+ALT+DEL и поищите процесс с названием похожим на FS..USB…, вместо точек — какие либо буквы или цифры.

Источник данного процесса не удаляется ни AviraAntivir, ни DrWeb CureIT, ни Kaspersky Removal Tool.

Я лично удалил его F-Secure пробной версией, а прячется он в виде драйвера и отыскать его можно с помощью утилиты Autoruns.

Если Вы удаляете вирус с флешки, а папки становятся ярлыками снова?

Скажу сразу, у меня такой ситуации не было. Как лечить точно — я не знаю. Выходов из ситуации я вижу три:

- сносим Windows (1,5-2 часа, самый быстрый способ);

- устанавливаем F-Security, Kaspersky, Dr.Web (пробные версии) по очереди и штудируем компьютер «полными проверками» пока не найдём вирус (часа 3-4 обычно, зависит от мощности ПК и количества файлов);

- записываем DrWeb LiveCD на диск или флешку, загружаемся с него и штудируем компьютер.

- F-Secure Online Scanner (попросит запустить модуль Java, нужно согласиться)

Можете скачать пробные версии этих антивирусов на 1 месяц, обновить им базы и проверить ПК с помощью них.

Вроде бы все, обращайтесь — всегда отвечу, иногда с задержкой.

«Могу добавить что есть и такие вирусы как Sality (Sector XX – где ХХ цифры вроде 05, 15, 11, 12 это модификации, кто их создаёт непонятно) портит исполняемые exe файлы… с такими вирусам изобрёл свой способ борьбы с использованием всё того же Dr.Web CureIt! имея на руках WinXPE система записанная на 700 метровую CD-R… подгрузка системы с диска и использование не памяти жесткого, а оперативной.

Работает отлично. Диск вставил загрузку с диска включил, сунул флешку с предварительно записаным “СВЕЖИМ” CureIt!… и вуаля.. прогнал весь жёсткий на наличие гадости. что самое интересное во время данного процесса как и с Life CD от Веба вирусы “спят” т.е. система не загружена, да и как то удобней с оперативной.

Ситуация знакомая многим. Открываем флеш-карту и вместо наших файлов видим непонятные ярлыки, либо того хуже, не видим ничего. Однозначно сами собой скрытые файлы на флешке не появляются и причина тому вирусная атака. В этой статье мы подробно рассмотрим как открыть скрытые файлы на флешке, так же здесь вы найдете четкие рекомендации чтобы не допустить подобной проблемы в будущем.

Скрытые файлы на флешке

Проблема может проявляться несколькими способами. Сперва мы рассмотрим самый распространенный случай, когда вирус скрывающий файлы на флешке относится к семейству Autorun-вирусов. В этом случае все файлы и папки превращаются в ярлыки. Т.е. вирус всем папкам и файлам присваивает атрибуты системный и скрытый, и вместо наших файлов выставляет exe ярлык с таким же значком и именем папки. Если его открыть, то он окажется пустым.

Открыть скрытые файлы на флешке Windows XP

В этой ситуации вам необходимо открыть "Мой компьютер". На панели меню выбрать "Свойства папок" или "Параметры папок" в зависимости от версии, в открывшемся окне выбрать вкладку "Вид". Здесь нужно:

Далее нужно изменить атрибуты файлов чтобы они открывались на любом компьютере. Для этого воспользуемся программой Total Commander. Для начала необходимо зайти в меню "Конфигурация/Настройка". В появившемся окне переходим на вкладку "Содержимое панелей" и ставим галочку для функции "Показывать скрытые системные файлы". Нажимаем "Применить".

В открывшемся окне убираем галочки с атрибута "Системный" и "Скрытый". Нажимаем кнопку Ок.

Открыть скрытые файлы на флешке Windows 7

Здесь последовательность действий идентичная за исключением одного момента. Чтобы изменить параметры папок нужно открывать меню Пуск/ Панель управления/Оформление и персонализация/Параметры папок. В Windows xp мы открывали Мой компьютер.

Как открыть скрытые файлы на флешке

Тепер рассмотрим вторую ситуацию, когда вирус скрыл папки на флешке переместив их содержимое в папку с недопустимым именем. Т.е. вирус создает на флешке папку с именем к примеру "..". В windows запрещено использовать подобные символы в названии файла поэтому она не отображается. Раз она не отображается, соответственно не отображается то что было помещено в нее. Чтобы решить эту проблему нам нужно переименовать папку с таким именем. Для этого нужно воспользоваться командной строкой. Идем в папку C:/Windows/System32 находим файл cmd.exe и копируем его на флеш-карту. Запускаем, в открывшемся окне вводим команду:

где dir команда которая выводит содержимое каталога, ad выводит папки, а х имя каталога. Откроется окно с содержимым.

Теперь нужно переименовать папку с именем E2E2~1, для этого вводим команду:

Наш каталог переименуется в папку doc, именно ее мы найдем на флешке с исчезнувшими файлами.

В настоящее время существуют еще более коварные вирусы, которые просто удаляют файлы с флеш-карты. В этой ситуации восстановить данные могут помочь специальные программы такие как Recuva. Более подробно мы познакомимся с ними и научимся пользоваться в следующих публикациях так как вопрос достаточно обширный.

И напоследок несколько советов чтобы не допустить в будущем появления скрытых файлов на флешке. Первым делом проверьте Ваш компьютер на наличие вирусов заразивших флеш-карту, второе выличите сам USB накопитель, третье установите защиту от Autorun-вирусов.

Флешка - это портативный USB-накопитель, который стремительно завоевал популярность, поскольку позволяет пользователю быстро записывать и передавать важную информацию. USB-накопитель имеет небольшие размеры, поэтому не составляет труда его всегда держать при себе.

При обнаружении проблемы не нужно спешить форматировать все данные

Однако в некоторых случаях флешка может испортить настроение пользователю, когда в очередной раз потребуется с неё списать информацию , а она «откажется» её представить. Следует понимать, что вся проблема заключается в вирусе, который проник на флешку и безнадёжно её заразил. Чтобы помочь ей, восстановить безупречную работоспособность, следует знать, как удалить вирус с флешки.

Распознать, что флешка подверглась вирусной атаке и была заражена, совсем несложно, поскольку при работе с ней начинают проявляться признаки, которые до сих пор ей не были свойственны.

Признаки заражения

В частности, при вирусном заражении USB-накопитель может перестать открываться. Если пользователь захочет предпринять какие-либо действия, вызывая контекстное меню, левая кнопка мыши откажется реагировать, либо контекстное меню откроется, но что-либо прочитать будет невозможно, поскольку вместо привычных слов, пользователь будет видеть только какие-то сплошные «иероглифы».

Также может случиться и несколько иная история, которая провоцирует практически шок у пользователя, поскольку при открывании USB-накопителя владелец флешки может не обнаружить ни одного документа.

Действительно, существует вирус, который проникая на накопитель, приносит такую «беду». Однако пользователю важно взять себя в руки, ознакомиться с информацией , как удалить вирус с флешки, после чего вернуть назад все «потерянные» документы. В действительности ни один файл не исчез, вирусный код просто изменил их статус, переведя в скрытые файлы.

Также указать на наличие вирусного заражения могут ярлыки, которые появились на флешке вместо исчезнувших документов. Специалисты рекомендуют и в этом случае не впадать в панику и не начинать лихорадочно открывать все ярлыки, пытаясь обнаружить хоть какое-то присутствие важных документов.

Кликая по ярлыкам, пользователь USB-накопителя ещё более ухудшает положение, продолжая заражать флешку вирусным кодом, поскольку ярлыки напрямую связаны с исполняемым вредоносным файлом.

Удаление вируса с накопителя

В связи с возникшей ситуацией правильным вариантом будет успокоиться, сконцентрировать внимание и направить все усилия на изучение информации, как удалить вирус с флешки. Тем более, что ничего сложного в последующих действиях нет, и убрать вирус с флешки сможет даже новичок, а вслед за этим успешно отобразить скрытые файлы.

Способы удаления

Чтобы очистить USB-накопитель от вирусного кода, лучше всего воспользоваться компьютером , на котором установлена мощная защита. Хорошо, если этот антивирусник является платной версией, поскольку в этом случае можно быть уверенным в том, что антивирусные базы в нём будут актуальными, в связи с этим такой антивирусник легко справиться с любым вредоносным файлом.

Имея в распоряжении такой отличный антивирусник понять, как убрать вирус с флешки, будет совершенно просто, поскольку процесс практически будет происходить автоматически, лишь с небольшим участием пользователя.

USB-накопитель следует вставить в USB-разъём, антивирусник моментально предложит проверить накопитель, пользователю остаётся только с этим согласиться. Все остальные действия антивирусная программа будет совершать самостоятельно, отображая на экране результат своей работы.

Антивирусная программа сама сможет удалить скрытые вирусы. Флешки после такой чистки будут вновь «здоровы» и работоспособны.

Опытные пользователи могут удалить вредоносный файл с флешки вручную. Такая тактика особенно приветствуется, когда рядом нет компьютера с мощным антивирусником с обновлёнными ативирусными базами.

Чтобы ликвидировать вредоносный файл вручную, пользователь должен первоначально отобразить скрытые файлы, поскольку файл исполнения как раз находится в таком статусе.

Чтобы отобразить скрытые файлы, следует открыть «Панель управления», перейти во вкладку «Свойства папки», затем «Вид», среди перечисленных опций следует найти и установить галочку на «Показывать скрытые файлы и папки». Теперь пользователь сможет увидеть всё то, что вирус попытался скрыть. На USB-накопителе будут находиться RECYCLED и RECYCLER, если внутри их имеется файл с расширением exe, его следует уничтожить, поскольку он и является вредоносным файлом.

Ещё одним вариантом удаления вредоносного кода является процесс форматирования, однако следует учесть, что после его завершения с накопителя бесследно исчезнет не только вирус и все его следы, но также и все документы.

Восстановление документов

После того как удалось успешно ликвидировать вредоносный файл, а на накопителе остались лишь документы, которые просто так не видны, поскольку они находятся в статусе скрытых файлов, важно произвести ряд несложных действий, которые позволят вернуть документам привычный вид.

Проще всего воспользоваться файловым менеджером, к разряду которого относится Total Commander.

Запустив Total Commander, следует перейти во вкладку «Конфигурация», затем «Содержимое панелей», после чего установить галочку напротив «Показывать скрытые/системные файлы».

Теперь пользователь будет видеть все свои документы. Их на этом этапе следует выделить, после чего зайти во вкладку «Файлы», затем «Изменить атрибут», в появившемся диалоговом окне снять галочки напротив «Скрытый» и «Системный». На этом борьба с вирусом и работа по восстановлению документов завершается.

Итак, пользуясь USB-накопителем, следует быть осторожным и лишний раз не подвергать её вирусному заражению. Однако, если всё-таки такое заражение случилось, важно сохранить хладнокровие и спокойно ликвидировать вредоносный объект, не позволяя ему длительный промежуток времени «хозяйничать» на USB-накопителе.

Рассмотрим самые эффективные методы, как полностью удалить вирус с флешки и не потерять .

Использование USB-накопителей – это простой и удобный способ быстрого перемещения любых файлов между устройствами.

Помимо всех преимуществ, есть и негативная сторона – быстрое заражение вирусом.

Достаточно подключить накопитель к уже зараженному компьютеру, чтобы без каких-либо видимых признаков вирус добавился и на флешку.

Задача вредоносной программы – распространить на другие компьютеры зараженный код. Этот код может иметь самые разные предназначения – от кражи ваших данных до использования .

Каким вирусом может быть заражена ваша флешка?

Сегодня распространены четыре основных типа вирусов для флешек:

- Вредитель, который создает ярлыки . Суть этого вируса заключается в том, что после его перемещения на флешку все файлы (папки, документы, изображения, видео, исполняемые программы) преобразовываются в ярлыки;

- Второй тип создает в системной папке «Мой компьютер» ярлык для запуска внешнего накопителя, подменяя стандартную утилиту. В результате, после нажатия на этот ярлык пользователь запускает фоновую установку программы вируса и только потом открывается папка с файлами;

- . Часто при открытии файлов на других ПК вы можете увидеть, что в папке накопителя находятся неизвестные документы с расширением info, exe, dll, tte, worm и прочими расширениями. Все они – трояны. Такой тип вируса является самым распространённым и не на всех компьютерах пользователь увидит расположение файла. Часто он просто скрыт;

- Вирус-шифровальщик – самый опасный тип. Он шифрует все расположенные на накопителе файлы и расшифровать их можно только посредством перечисления создателю вируса денег на указанный программой счет. После этого вы якобы получите ключ для разблокировки. Если вы столкнулись именно с таким типом вредителя, настоятельно не рекомендуем отправлять свои деньги. В большинстве случаев решить проблему можно с помощью специальных утилит-дешифраторов, которые методом подбора определяют тип шифра и .

Могут встречаться и другие модификации вредоносных программ. К примеру, те, которые совмещают в себе сразу два вида - замена файлов на ярлыки плюс распространение на компьютер через скрытый файл или утилиты, которые запускаются в фоновом режиме вместе с заменой ярлыка запуска внешнего накопителя и прочие вариации.

Шаг 1 – Сканирование флешки

Первый и основной шаг, который нужно выполнить для удаления вирусов с флешки – это запуск сканирования накопителя антивирусом или встроенным Защитником.

При возникновении каких-либо проблем с файлами накопителя (к примеру, невозможность их открыть, нарушение содержимого папок) рекомендуем использовать и встроенный , а также подлинную копию любого другого мощного антивируса ( , Norton).

Это позволит повысить шанс выявить даже самые новые версии вирусного ПО и сохранить ваши файлы нетронутыми.

Следуйте инструкции, чтобы просканировать флешку с помощью стандартной утилиты Windows Defender (Защитник Виндовс):

- Подключите флешку к компьютеру, но не открывайте её содержимое;

- Далее откройте окно «Мой компьютер» ;

- Найдите ярлык подключённой флешки и кликните на нем правой кнопкой мышки. В списке действий выберите «Просканировать с Windows Defender» ;

- Дождитесь результата сканирования и разрешите Windows Defender избавиться от всех опасных файлов.

Если на вашем компьютере установлен и другой антивирус, просканировать флешку вы сможете точно таким же образом.

После нажатия правой кнопкой мышки на значке флешки в списке действий будет отображаться не только стандартный Защитник, но и вариант сканирования с помощью нужной вам программы.

Если вы уже успели открыть флешку с вирусом, с большой вероятность он проник и на ваш компьютер.

Для сканирования и удаления вредителя выполните такие действия:

- Откройте строку поиска на панели задач и введите «Защитник» . В результатах кликните на иконку «Центра безопасности» ;

- Далее перейдите во вкладку «Защита от вирусов и угроз» . В правой части окна кликните на поле «Расширенная проверка» . Она может занять до получаса времени. Также, можно воспользоваться быстрой проверкой. Так антивирус просканирует только системные файлы, которые с наибольшей вероятностью могут быть заражены.

- После обнаружения подозрительных файлов и заражённых объектов их рекомендуется удалить. Сделать это можно сразу в окне Windows Defender.

Если же зараженный элемент оказался важным для вас файлом, копии которого нет, переместите объект в карантин и дождитесь пока удалит все заражённые части кода.

После этого вы сможете безопасно работать с этим файлом, но есть вероятность повторного распространения вируса, если Защитник не увидит все вредоносные данные.

Заметьте! Для эффективного выявления любых типов вирусов на компьютере должны быть установлены последние обновления. Если вы отключили возможность автоматического апдейта, откройте окно параметры с помощью клавиш Win -> I . Затем перейдите в «Центр обновления и безопасности» и вручную установите все последние пакеты апдейта от разработчика. Только после этого приступайте к сканированию системы и подключенных флешек.

Несмотря на то, что Defender является стандартной программой, она очень хорошо справляется с задачей выявления и удаления вирусов, но для её эффективной работы нужно использовать исключительно .

Только через подлинные копии ОС разработчики смогут распространять обновления безопасности и базы данный с информацией о новейших вирусных сборках, с которыми в последствии и работает Defender.

Шаг 2 – Форматирование USB

Следующий шаг для очистки вашей флешки от вирусов подразумевает полное удаление всего содержимого накопителя.

Форматирование нельзя отменить, поэтому убедитесь, что вы не потеряете важные файлы.

Данный способ является эффективным, ведь в результате абсолютно все вредоносные скрипты и скрытые файлы будут удалены.

Следуйте инструкции:

- Подключите USB-накопитель к ПК и откройте окно «Мой компьютер» ;

- Далее кликните на значке устройства правой кнопкой и выберите пункт «Форматировать» ;

- В новом окне нажмите на «Начать» .

В результате, окно «Мой компьютер» автоматически обновит данные и вы сможете использовать абсолютно безопасную и очищенную от файлов флешку.

Шаг 3 – Редактирование автозагрузки

Вирус с флешки в 90% случаев распространяется на компьютер.

Если ранее вы уже открывали содержимое накопителя на своем компьютере, повторное подключение даже уже отформатированной флешки снова заразит её вирусом.

Рекомендуем не только сканировать и очищать флешку, но и отредактировать процесс автозапуска вирусов с помощью системного окна . Многие вредители работают в фоновом режиме и запускаются вместе включением компьютера, поэтому вы и не можете отследить их.

Следуйте инструкции:

- Откройте Диспетчер задач, нажав правой клавишей на трее Виндовс. В появившемся списке выберите нужную утилиту;

- В новом окне перейдите во вкладку «Автозагрузка». Просмотрите весь список приложений, которые запускаются вместе с ОС. Если вы увидели незнакомый вам процесс, отключите его.

USB-накопитель - «лакомый кусочек» для вирусов. Существует даже отдельная категория «цифровых штаммов». Они нацелены именно на внешние накопители. Трояны и черви скрытно проникают на флешку, устанавливают свои элементы (стартовые модули, файл автозапуска, ярлыки) и тщательно маскируют их, удаляют или повреждают пользовательские папки и файлы. А также нарушают работу USB-накопителя: не дают открыть раздел и отдельные папки, препятствуют безопасному извлечению устройства, имитируют системные ошибки (появляются фейковые сообщения).

Рассмотрим, как очистить флешку от вирусов, используя различные способы.

Способ #1: очистка антивирусом

Отключение автозапуска

Первым делом необходимо обезопасить операционную систему компьютера, на котором будет выполняться проверка. Отключить в Windows автозапуск. Чтобы вирус после подключения USB-флешки не смог автоматически запуститься и скрытно проникнуть на винчестер ПК.

Эта процедура выполняется следующим образом:

в Windows 7

1. Нажмите сочетание клавиш «Win» и «R».

2. В строке панели «Выполнить» введите директиву - gpedit.msc.

3. Щёлкните «OK».

4. В окне редактора групповой политики выберите раздел «Конфигурация компьютера».

5. Откройте подраздел «Административные шаблоны».

6. В списке опций выберите «Компоненты Windows».

7. Перейдите к параметрам «Политики автозапуска» → «Отключить автозапуск».

8. В открывшемся окне настроек:

- щелчком левой кнопки мышки включите радиокнопку рядом с надстройкой «Включить»;

- нажмите кнопки «Применить» и «OK».

в Windows 8.1

1. Клацните правой кнопкой по иконке Windows на панели задач.

2. В контекстном меню выберите «Найти».

3. В поисковой строке наберите - автозапуск.

4. Кликните в выдаче - «Включение и отключение автозапуска».

5. В панели «Компьютер и устройства» перейдите в раздел «Автозапуск».

6. В блоке слева установите значение «Не выполнять никаких действий» в полях «Съёмный носитель» и «Карта памяти».

Совет! Если вы хотите полностью отключить функцию автозапуска, переведите щелчком ползунок вверху блока в значение «Откл.».

Сканирование флешки

1. После отключения автозапуска подключите флешку к ПК.

2. Нажмите «Win+E».

3. В открывшемся окне правой кнопкой клацните по иконке USB-носителя.

4. Чтобы проверить флешку на вирусы, выберите в перечне опций «Сканировать… ». (В данном случае это ESET Smart Security).

5. Удалите все найденные вредоносные объекты.

Совет! Выполнить очистку можно альтернативными антивирусными сканнерами - Dr.Web CureIT!, Free Anti-Malware или Kaspersky Virus Removal Tool. Перед тем, как будет выполняться проверка, не забудьте установить галочку возле флеш-накопителя в списке разделов.

Способ #2: форматирование

(удаление всех данных - вируса и пользовательских файлов)

Примечание. Этот вариант уместно использовать, когда на носителе нет ценной информации или когда другими способами удалить вирус с флешки не получается.

1. Убедитесь в том, что на компьютере отключена функция автозапуска. А затем подключите заражённый носитель.

2. Нажмите одновременно клавиши «Win» и «E».

3. Наведите курсор на ярлык USB-носителя. Нажмите правую кнопку. В системном меню выберите «Форматировать… ».

4. В «Форматирование… » задайте в настройках следующие значения:

- «Файловая система» - NTFS;

- «Размер кластера» - «Стандартный размер… »;

- «Метка тома» - имя флешки (по желанию; можно не менять);

- «Способы форматирования»: в окошке «Быстрое» установите флажок для выполнения поверхностной (быстрой) очистки.

5. Нажмите кнопку «Начать».

6. В дополнительном окне подтвердите действие: клацните «OK».

7. По завершении процедуры в окне «Форматирование… » снова нажмите «OK».

8. В окне настроек нажмите «Закрыть».

Теперь флешка чиста и готова к полноценной эксплуатации.

Способ #3: удаление вирусов вручную

(только для опытных пользователей)

Этот алгоритм очистки целесообразно использовать, если требуется сохранить максимум полезных данных, размещённых на инфицированном флеш-накопителе.

1. Включите в Windows отображение скрытых файлов и папок:

- нажмите «Win+E»;

- в появившемся окне нажмите «Alt»;

- в верхней панели откройте: Сервис → Параметры папок;

- перейдите во вкладку «Вид»;

- в последнем пункте опций включите кликом «Показывать скрытые файлы… »;

- клацните кнопки «Применить» и «OK».

2. Проверьте настройку автозапуска. Он должна быть отключённой (см. Способ #1).

3. Подключите и откройте содержимое флешки.

4. Проанализируйте файлы. Элементы зловреда могут выглядеть так:

- файлы с расширением.bat;

- ярлыки;

- папка Recycler (явный признак присутствия вируса).

5. Кликните по каждому из них правой кнопкой и просмотрите в свойствах настройку «Объект» (клик → пункт в меню «Свойства»). В вирусных файлах, в «Объекте», как правило, отображается исполняемые файл «микроба», атаковавшего USB-носитель.

6. Удалите все вредоносные файлы и ярлыки, а также исполняемый элемент вируса, к которому они обращаются (прописанный в строке «Объект»).

Вакцинация флешек

Вакцина для флешки - это своеобразная программная защита в виде специального файла (Autorun.inf). Она не даёт вирусу «поселиться» на флешке: блокирует его функции. Используется исключительно как профилактическое, предупреждающее средство на «здоровых» USB-носителях. Создаётся вручную и посредством специальных программ. С некоторыми из них мы познакомимся поближе.

Panda USB Vaccine

Утилита от знаменитой антивирусной компании Panda. Имеет объём меньше 1Мб. Тем не менее, очень полезна. Предоставляется бесплатно на официальном веб-ресурсе. После первого запуска USB Vaccine в панели установите галочки возле «Hide tray icon… » и «Enable NTFS… ». А потом нажмите «Next». Подключите флешку и в окне приложения нажмите кнопку «Vaccinate USB».

Autostop

Не требует инсталляции. Запускается в консоле MS-DOS. По желанию пользователя может не только «сделать прививку» флешке, но и отключить автозапуск путём изменения настроек реестра, запретить записывание данных на носителе.

USB Defender

Эффективный инструмент с графическим интерфейсом. Активирует защиту USB-носителя в один клик (таким же образом и отключает). Тщательно скрывает присутствие «прививки» AUTORUN.INF на флешке.

Пусть ваши USB-носители вирусы обходят стороной!